ZeroCleare Malware Sakti yang Bisa Lumpuhkan Perusahan

Peneliti keamanan IBM menemukan sebuah turunan malware baru yang bisa mematikan perusahaan, yaitu dengan menghapus data penting milik korbannya.

Malware yang diberi nama ZeroCleare oleh tim X-Force milik IBM ini dikembangkan oleh hacker binaan pemerintah Iran dan beroperasi untuk menyerang perusahaan migas di Timur Tengah. Namun IBM tak menyebutkan perusahaan mana yang menjadi korban malware ini.

IBM lebih berfokus pada analisa malware ZeroCleare ini, yang mereka tuangkan dalam laporan berbentuk PDF sebanyak 28 halaman. Menurut mereka ZeroCleare mempunyai banyak kemiripan dengan Shamoon, malware yang pernah menghapus isi hardisk ribuan komputer milik perusahaan minyak Saudi Aramco.

"Berdasarkan analisis dari malware dan perilaku penyerang, kami menduga ada pihak terkait dengan pemerintah Iran yang terlibat dalam pengembangan dan penyebaran malware ini," tulis tim keamanan siber IBM tersebut.

Serangan malware ini pun menurut IBM berbeda dengan serangan pada umumnya, yang biasanya hanya dilakukan oleh satu grup. IBM menyebut malware dan serangan siber tersebut adalah hasil kolaborasi dari dua grup hacker utama binaan pemerintah Iran.

Mereka menyebut ZeroCleare dibuat oleh grup xHunt (Hive0081) dan APT34 (ITG13, atau juga dikenal dengan nama Oilrig), demikian dikutip detikINET dari Zdnet, Rabu (18/12/2019).

Cara kerja ZeroCleare

ZeroCleare adalah malware yang masuk dalam kategori wiper, yaitu malware yang didesain untuk menghapus data sebanyak mungkin dari korbannya. Tujuannya buat apa sih?

Setidaknya ada dua skenario di mana malware wiper ini digunakan. Pertama adalah dipakai untuk menyamarkan pembobolan jaringan tertentu dengan menghapus bukti-bukti forensik. Kedua adalah mengganggu, atau bahkan mematikan, operasi sebuah perusahaan dengan menghapus data-data penting mereka.

Dalam analisis IBM terhadap ZeroCleare, ditemukan ada dua versi dari malware ini. Pertama dibuat untuk sistem 32 bit dan yang kedua dibuat untuk sistem 64 bit. Menurut IBM, hanya versi 64 bit yang benar-benar bisa berfungsi.

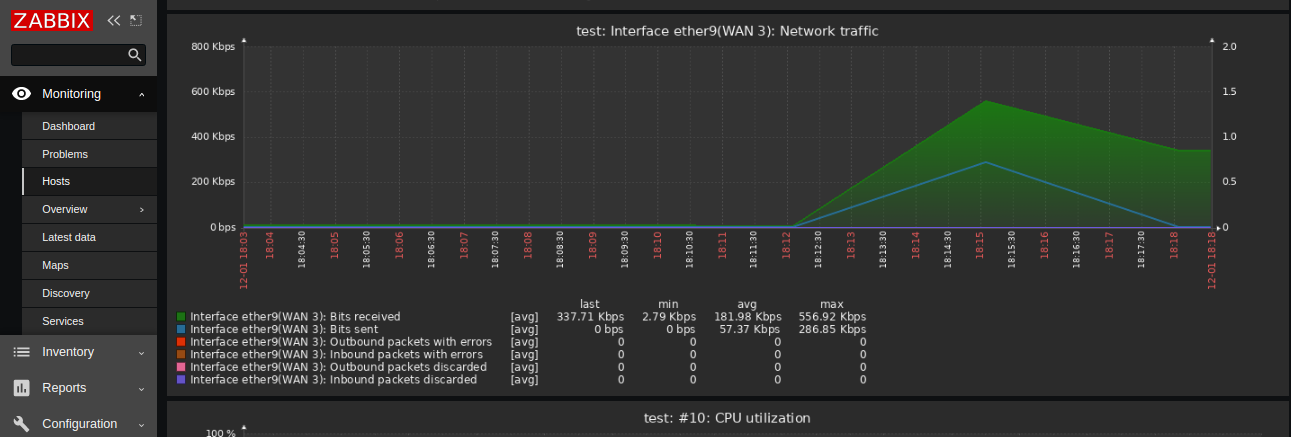

Serangan ZeroCleare ini biasanya dimulai dengan serangan brute-force untuk mendapatkan akses melalui jaringan perusahaan yang terbilang lemah. Setelah mereka mendapat akses ke akun servernya, mereka mengeksploitasi celah SharePoint untuk menginstal web shell seperti China Chopper dan Tunna.

Setelah itu barulah si penyerang menyusup ke sebanyak mungkin komputer yang terhubung ke dalam jaringan perusahaan. Dan langkah terakhirnya adalah menyusupkan ZeroCleare ke dalam komputer-komputer tersebut.

Saat ZeroCleare sudah mendapatkan akses tertinggi di dalam host, maka malware ini akan mengaktifkan EldoS RawDisk, sebuah software untuk memodifikasi file, disk, dan partisi. Lalu mereka akan menggunakan software ini untuk menghapus main boot record (MBR) dan merusak partisi hardisk di perangkat yang terhubung ke dalam jaringan tersebut.

Sebagai informasi, EldoS RawDisk ini juga dipakai -- atau tepatnya disalahgunakan -- oleh malware Shamoon untuk merusak data korban. Dan Shamoon pun juga dibuat dan dioperasikan oleh hacker Iran, namun oleh grup yang berbeda bernama APT33 (Hive0016). Tak jelas apakah APT33 ini juga dalam pembuatan ZeroCleare. (source: inet.detik.com)